Überprüfen und Validieren von Sicherungsdateien und -Ordnern

Ausführliche Produktinformationen finden Sie auf der BackupChain BackupChain Home Page.

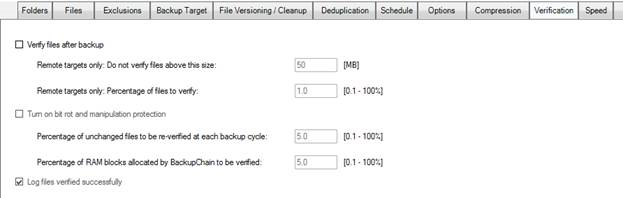

Die Registerkarte „Überprüfung“ bietet verschiedene Funktionen zum Schutz Ihrer Backups:

Beachten Sie, dass die Backup-Verifizierung Ihre Backups erheblich verlangsamt, da die Daten vom Zielmedium zurückgelesen werden müssen. Darüber hinaus ist der Zugriff langsamer als üblich, da der Windows-Festplattencache für diese Dateien deaktiviert wird und dadurch mehrere Optimierungen in Windows, die den Dateizugriff beschleunigen, beim Zugriff auf diese bestimmten Dateien nicht verfügbar sind (dieser langsamere Zugriff wirkt sich nur auf die zu überprüfende Datei aus und ist nicht systemweit).

Die Backup-Verifizierung ist jedoch bei der Verarbeitung kritischer Daten von entscheidender Bedeutung. Wenn eine Datei gesichert wird, wird ihre Sicherungsdatei, die möglicherweise ein anderes Format als die Originaldatei aufweist, z. B. ein ZIP-Archiv, zurückgelesen und überprüft. Für Remoteziele bietet die obige Option eine maximale Größenbeschränkung, um das Herunterladen sehr großer Dateien zum Zwecke der Überprüfung zu verhindern, sowie eine prozentuale Begrenzung. Mit dem prozentualen Limit können Sie beispielsweise die Überprüfung auf nur 5 % aller neuen Dateien beschränken, damit Backups schneller abgeschlossen werden.

Diese prozentuale Begrenzung ist sehr sinnvoll, insbesondere bei sehr großen Dateiserver-Backups und in Kombination mit dem zweiten Feature „Bit-Rot- und Manipulationsschutz aktivieren“.

Reverification / Wiederholte Validierung von Backup-Dateien

Dateien am Ziel können ohne Ihr Wissen beschädigt werden. Selbst auf RAID-Controllern, die Spiegelkonfigurationen verwenden, können Dateien und Sektoren beschädigt werden, ohne dass der Controller dies bemerkt. RAID-Controller vergleichen normalerweise keine Sektoren, während sie zwischen mehreren Laufwerken lesen. Ein Hardwarefehler kann daher eine ganze Weile unentdeckt bleiben. Darüber hinaus können RAM-Chips Daten beschädigen. Der in Festplatten enthaltene RAM sowie Server-RAM können trotz ECC-Technologie beschädigt werden und der Schaden kann für einige Zeit unentdeckt bleiben, ohne dass es zu auffälligen Symptomen kommt. Zum Beispiel kann ECC-RAM auf eine Weise beschädigt werden, die dazu führt, dass Bytes aufgrund von Schäden im internen Adressbus des Chips korrekt geschrieben werden, aber an die falsche Adresse. Die Natur des EVZ bietet keinen Schutz gegen solche und andere Arten von Mängeln. Darüber hinaus kann bösartige Software verschlüsseln, und manchmal verärgerte Mitarbeiter können Backup-Dateien vandalisieren.

Um solche Möglichkeiten innerhalb eines angemessenen Zeitraums zu nutzen und dabei minimale Ressourcen zu verwenden, bietet BackupChain

eine prozentuale Ressourcenabdeckungsoption. Sie können angeben, dass ein Bruchteil des für E/A verwendeten Arbeitsspeichers auf RAM-Defekte und ein Bruchteil der erneut zu überprüfenden Dateien getestet werden soll. Bei Remote Backups werden bei der erneuten Überprüfung auch die Größenoptionen der oberen Bildschirmhälfte berücksichtigt.

Die erneute Überprüfung von Sicherungsdateien umfasst das (Herunterladen und) Lesen der gesamten Sicherungsdatei und das Überprüfen der internen Konsistenz, z. B. mithilfe von Prüfsummen. Dies kann auch mit früheren Sicherungsversionen einer Datei erfolgen, die sich seitdem geändert hat.

Abdeckung der erneuten Verifizierung

Indem Sie nur einen Bruchteil der erneut zu überprüfenden Dateien pro Sicherungszyklus verarbeiten, verteilen Sie die Arbeit auf viele Sicherungszyklen, um den zusätzlichen Zeitaufwand so gering wie möglich zu halten. Diese Idee geht davon aus, dass alle Dateien ungefähr durchschnittlich groß sind und dass die Sicherungsaufgabe tatsächlich regelmäßig ausgeführt wird. Darüber hinaus ist eine weitere Annahme, dass eine übermäßige erneute Überprüfung von Dateien nicht über einen bestimmten Punkt hinaus helfen wird, aber diese Wahl liegt bei Ihnen. Sie können Aufgaben einrichten, um jedes Mal 100% aller Dateien erneut zu überprüfen, wenn die Auswirkungen den Sicherungszyklus nicht zu sehr verlängern. Der Vorteil einer 100%igen erneuten Verifizierung besteht darin, dass Sie sofort benachrichtigt werden, wenn die Qualität Ihrer Backup-Medien beeinträchtigt wird.

Wenn Sie sich für eine erneute Überprüfung entscheiden, z. B. 5% der Dateien, dauert es im Durchschnitt etwa 20 Sicherungszyklen, um alle Dateien einmal abzudecken. Wenn die Sicherungsaufgabe so geplant ist, dass sie täglich ausgeführt wird, wäre dies ein 20-Tage-Zyklus, in dem im Durchschnitt jede einzelne Sicherungsdatei erneut überprüft wurde. Ob dies machbar ist, hängt von vielen Faktoren ab, z. B. der insgesamt verfügbaren Backup-Zeit, der Gesamtzahl der Dateien und ihrer Größe sowie den damit verbundenen Zugriffs- und E/A-Geschwindigkeiten.

Durch das erneute Lesen von Dateien werden Sektoren aktualisiert

Ein großartiges Merkmal moderner und Enterprise-Festplatten, unabhängig davon, ob sie in einem RAID verwendet werden oder nicht, ist, dass das Lesen von Sektoren viele interne Überprüfungen innerhalb der Festplatte erfordert. Zusätzlich zur Überprüfung der Konsistenz von Sicherungsdateien durch BackupChain bewertet die Festplatte selbst die Qualität eines bestimmten Sektors neu und kann beschließen, die Daten zu diesem Sektor bei Bedarf in einen freien internen Sektor zu verlagern.

Vorteile von Verifizierung und Validierung

Viele Benutzer ziehen es intuitiv vor, die Backup-Zeit so kurz wie möglich zu halten, aber ihre zugrunde liegende Vorstellung ist oft, dass digitaler Speicher irgendwie perfekt ist und keine Defekte haben kann, nicht einmal teilweise Defekte. Im Falle der Backup-Verifizierung ist eine Verlängerung des Backup-Prozesses unvermeidbar; Wenn Daten jedoch einen sehr hohen Wert für eine Organisation haben, sollte man die Vorteile und Risiken berücksichtigen, die abgedeckt werden.

Lassen Sie uns ein paar Möglichkeiten untersuchen. Festplatten können ganz oder nur teilweise ausfallen. Es gibt ein sehr breites Spektrum an Datenverlusten zwischen dem Zeitpunkt, zu dem eine Festplatte intern Hardwareprobleme erkennt, und dem Zeitpunkt, zu dem sie sie tatsächlich an den Controller und dann an das Betriebssystem meldet. Verluste können auftreten, bevor die Festplatte die Möglichkeit hat, sie zu melden.

Wenn Dateien auf einem Server verarbeitet werden, durchlaufen die Daten verschiedene Speicherchips. Abgesehen vom Hauptserver-RAM ist ein Teil des RAMs in Controllern, Festplatten und anderen Geräten gekapselt. Wenn eine Datei geladen und gespeichert wird, reist sie durch verschiedene RAM-Zellen und Chips. Wenn nur einer von ihnen einen Defekt hat, wird der Datenbrocken, der in ihm enthalten war, beschädigt. RAM-Schäden sind nicht so ungewöhnlich wie allgemein angenommen, zum Teil, weil RAM-Schäden und andere Formen von Bit-Rot jahrelang unentdeckt bleiben können, es sei denn, sie werden speziell untersucht, zum Beispiel mit RAM-Checker-Software. Unter bestimmten „glücklichen“ Umständen kann der Server einen Bluescreen erstellen und spontan neu starten. Selbst dann werden die Warnzeichen eines RAM-Fehlers oft übersehen und mit etwas anderem verwechselt, z. B. einem Softwarefehler oder einem Treiberproblem. RAM-Defekte sind extrem schwer zu erkennen und zu lokalisieren, ohne den Server offline zu sprechen und gezielt nach ihnen zu suchen.

ECC RAM bietet einen gewissen Schutz vor Einzelbitausfällen, aber nicht alle Arten von RAM-Schäden. Wie oben erwähnt, können mehrere Bitfehler oder Schäden an der Verarbeitung von Speicheradressen (Adressbus) durch den RAM-Chip zu Schäden führen, die selbst für viele RAM-Checker-Software schwer zu erkennen sind. In Datendateien können diese Arten von RAM-Schadenseffekten als zufällige Zeichen in zufälligen Bereichen der Datei oder als fehlende oder überschriebene Zeichen angezeigt werden. Insbesondere Adressbusschäden können eine Reihe von Prüfungen umgehen, da ein gültiges Datenwort in den RAM geschrieben wird, aber an die falsche Adresse. Es gab zahlreiche Berichte über solche Hardwareschäden von unseren Kunden. Der gemeinsame Nenner war, dass viele Dateien viele Monate lang ohne Vorankündigung beschädigt wurden, bevor das Problem überhaupt bemerkt wurde. Ein RAM-Defekt, der einen zentralisierten Dateiserver betrifft, ist besonders dramatisch, da der Server täglich alle Dateien für eine Vielzahl von Benutzern verarbeitet. Jedes Mal, wenn eine Datei gelesen oder gespeichert wird und durch defekten RAM reist, kann sie auf dem Weg nach innen oder außen beschädigt werden.

Bit-Rot, die in Festplatten auftritt, kann auch durch verschiedene Überprüfungen schlüpfen, die in den Hardware- und Softwarekomponenten eines Servers vorhanden sind. Aber selbst wenn ein Sektor von einer Festplatte als fehlerhaft gemeldet wird, ist sich der Benutzer des Problems nicht bewusst, bis die Datei tatsächlich gelesen wird. D.h. ein Sektor, der zu einer Datei gehört, kann schlecht werden, aber wenn die Datei nie vollständig zurückgelesen wird, wird dies nie bemerkt. Bei Spiegel-RAID-Geräten bleibt ein beschädigter Sektor ebenfalls unbemerkt, es sei denn, der Sektor wird tatsächlich vom Laufwerk an den Controller als fehlerhaft gemeldet. Wenn Bit-Rot im RAM des Hauptservers aufgetreten ist, wird die Datei auf dem Weg zum Laufwerk unbemerkt beschädigt, es sei denn, sie wird zurückgelesen und überprüft.

Reverification warnt Sie daher vor der Möglichkeit eines Hardwarefehlers, der sonst unentdeckt bleiben würde. Durch die erneute Überprüfung bewirkt BackupChain, dass die Datei zurückgelesen wird, und dies gibt Festplatten die Möglichkeit, den Zustand jedes Sektors, in dem die Datei gespeichert ist, neu zu bewerten. Darüber hinaus wird indirekt auch ein Teil des im Prozess verwendeten Arbeitsspeichers überprüft. In einigen Fällen sind einige moderne Festplatten der Enterprise-Klasse in der Lage, einen gebrechlichen Sektor zu erkennen und den Sektor intern in eine Reihe von internen Ersatzsektoren zu verschieben. Dieser Vorgang tritt jedoch nur auf, wenn das gesamte Laufwerk speziell für diesen Zweck gescannt wird oder wenn die Datei vollständig zurückgelesen wird.

Ransomware ist dafür bekannt, auch Backup-Dateien zu verschlüsseln. Wenn Backups auf einem anfälligen Gerät gespeichert sind oder irgendwie von einem infizierten Gerät betroffen sind, kann die Tatsache, dass die Backup-Dateien beschädigt sind, möglicherweise für einige Zeit unbemerkt bleiben. Für einen intensiveren Schutz vor dem Sonderfall von Ransomware wenden Sie sich bitte an unser Support-Team, um weitere Empfehlungen zu erhalten.

Weitere Informationen zu unserer Windows PC- und Windows Server-Backup-Lösung finden Sie unter BackupChain.

Weitere Tutorials

- Einführung in die Hyper-V-Sicherheit

- Was ist eine Disk Backup Software (Festplattensicherung)?

- Konvertierung virtueller Festplatten: VHDX, VHD, VMDK, VDI und physisch

- Festplattensicherung und Festplattenkonverter

- Verschachtelte Virtualisierung mit Hyper-V

- Was ist ein Wiederherstellungspunkt in Backup-Software?

- Backup-Lösung mit inkrementellen und differentiellen Backups

- Warum VSS-Unterstützung für Backup Software entscheidend ist

- Beste Backup-Lösung für sichere und effiziente Sicherungen

- Festplatten Klonen oder Image Erstellen im Laufenden Betrieb

- Überprüfung der Festplattensicherung und Festplattenklonüberprüfung

- Beste Backup-Software für minimalen Systemressourceneinsatz

- Beste Backup-Lösung zum Schutz Ihrer Daten

- 10 Hyper-V Backup Fehler, die vermieden werden sollten

- Hyper-V-Backuplösung mit anwendungsbewusstem Backup

- Backup von Microsoft Exchange Server – Physisch oder Virtuell

- DiskPart: Verwalten von Festplatten und Partitionen

- Beste Backup-Software für vereinfachte Backup-Verwaltung

- Ransomware Schutz: So schützen Sie Ihre Server

- Welche Rolle spielt die Cloud in moderner Backup-Software?

- Windows Server 2022 ISO kostenloser Download Deutsch & Englisch

- Was sind SSD-Laufwerke und was ist der ideale Anwendungsfall?

- P2V: Physische Maschine in eine virtuelle VirtualBox VM Konvertieren

- Beste Backup-Software mit zentraler Datensicherung

- Hyper-V-Speichereffizienz: Best Practices für optimale Leistung